前言

春秋杯是我第一次参加,辛辛苦苦干了一天就整出三道题目来,为了方便自己,我准备详细过程来方便复习。

Misc-Tiger

解套1

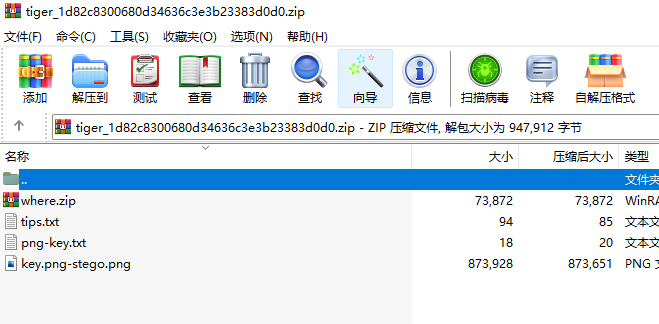

文件下载后如下

打开tips.txt,提示如下

大致意思秘钥就是已经ROT47加密过

而这个秘钥就是用于图片隐写解密的,所以提示告诉你问你是否知道需要密码的加密。

图片隐写解密利用cloacked-pixel: LSB steganography and detection。

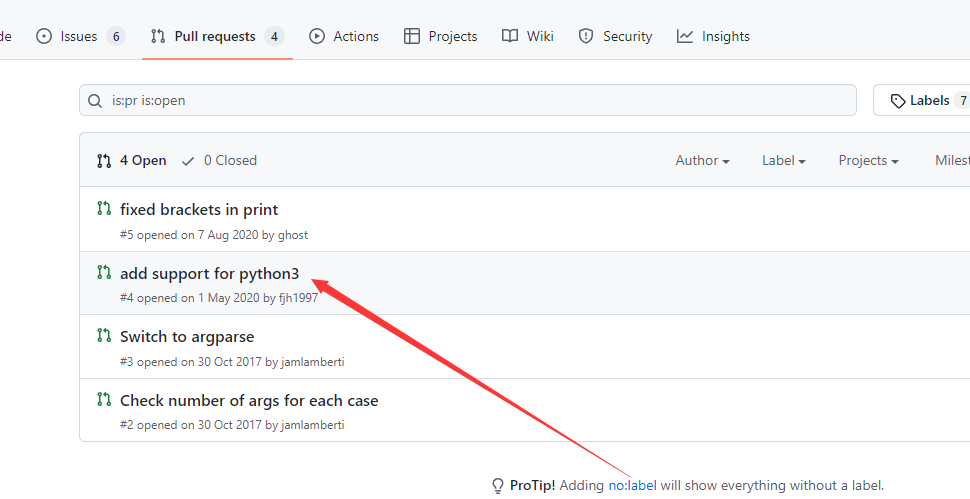

但是你下载来后,会报错,原因很简单这个程序是七年前写的,你现在的python版本大多是三点几的版本。就算你装了2.7版本的python,你的库也没法一一对应。

这也导致我一开始,迟迟死在第一步,后来发现了有别的大佬提交了支持python3的代码。

在安装库的时候,你可能会遇到以下一些问题。我这里把自己遇到的坑和解决方法罗列出来。

安装报错:Python3.7下载安装pycrypto报错解决办法总结_黑猫大魔王的博客-CSDN博客_python安装pycrypto报错

安装成功后库无法识别调用:

输入以下代码echo 'export PATH=/usr/local/python3/bin:$PATH' >>~/.bashrc

输入后重启即可解决。

回归正题

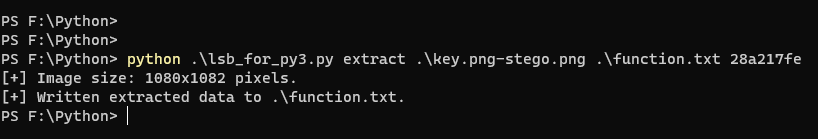

打开png-key,将ag2a`f76进行ROT47解密后

28a217fe。ROT47 Encode/Decode

利用刚才配置好的图片隐写解密工具。

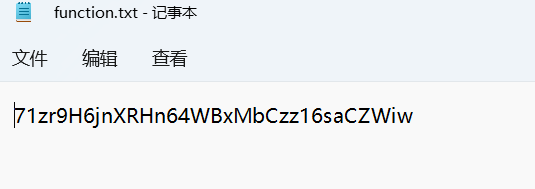

成功获得压缩包密码

至此第一套已经解开,但这只是开始。

第二套

解压后获得下面文件

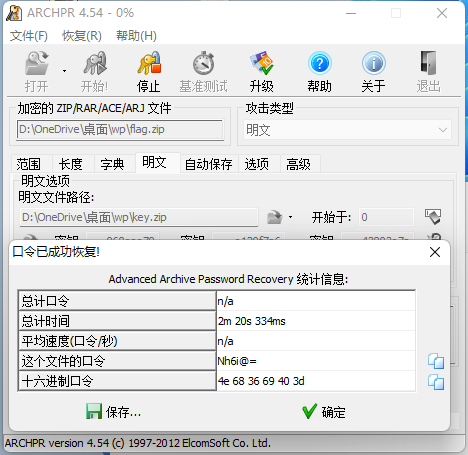

两个压缩包中都含有infomation.txt.txt,区别是key包中无加密而flag包中进行了加密,一个重要的特征是两者的CRC32值相等,典型的明文攻击

key已经给了直接上就完事了。

第二套也成功解开,解开一个无后缀文件flag。

第三套

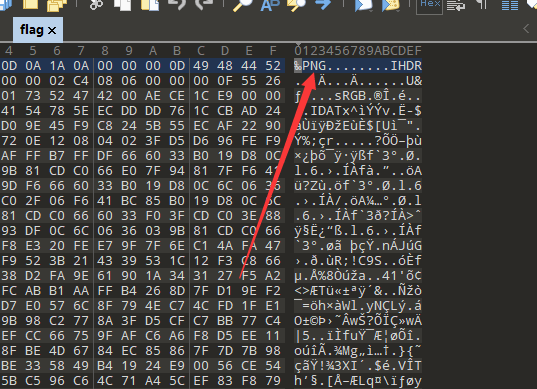

无后缀文件,010看一下。

看见是个png文件。

改后缀后获得一个二维码。

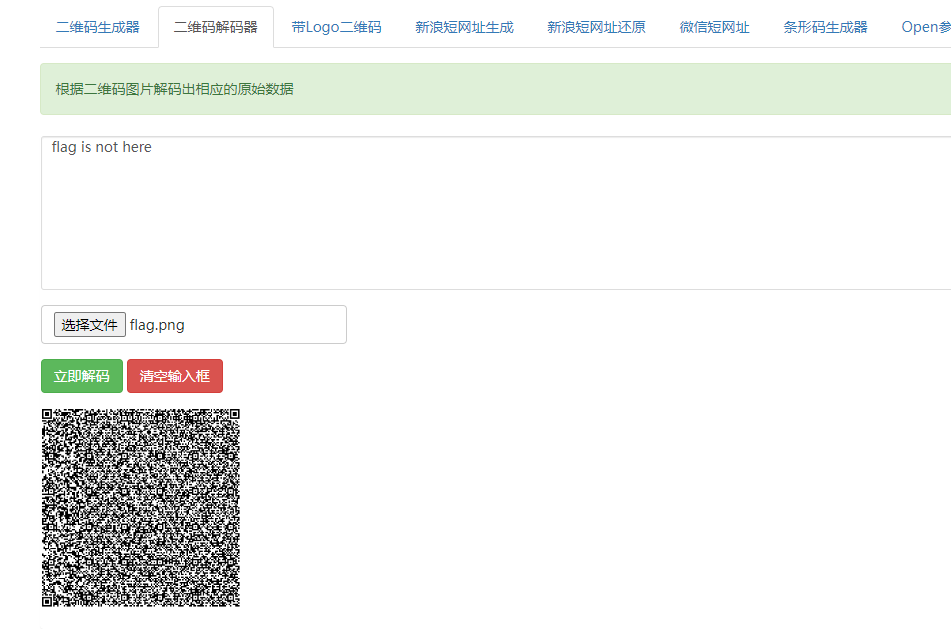

我下意识打开微信扫码,发现出来的flag is not here。

我的线索断了。

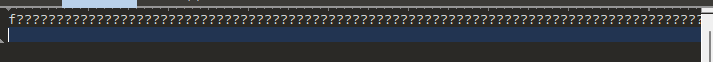

直到我把这个复制出来从QQ传到电脑上,最后再到010里看,才发现有一连串????

说明这个里面肯定藏了东西。也怀疑是0宽位加密。

到此第三套已经结束。你肯定以为图片里面的

whep{866q3755-t358-5119-txnr-juw666e8099m}就是flag,其实并不是。

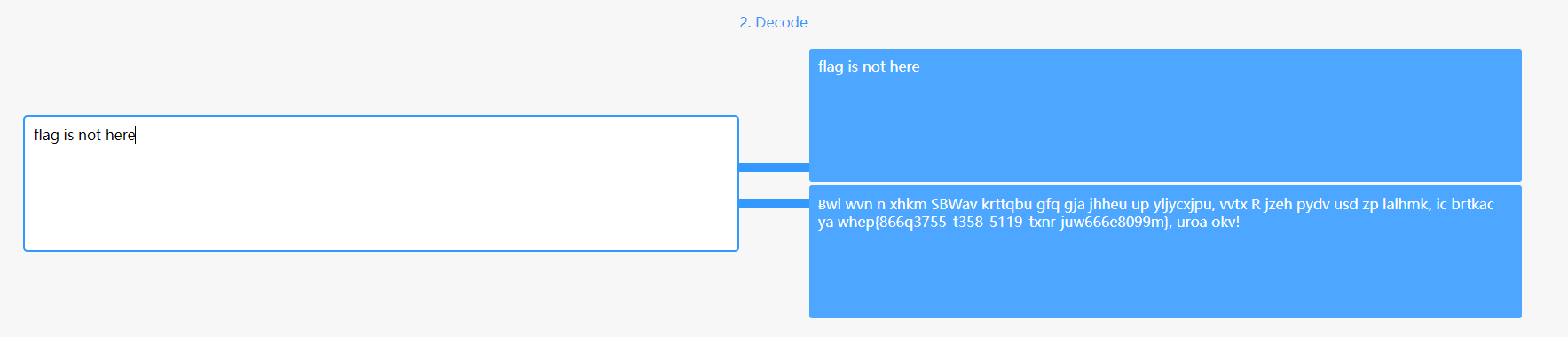

第四套

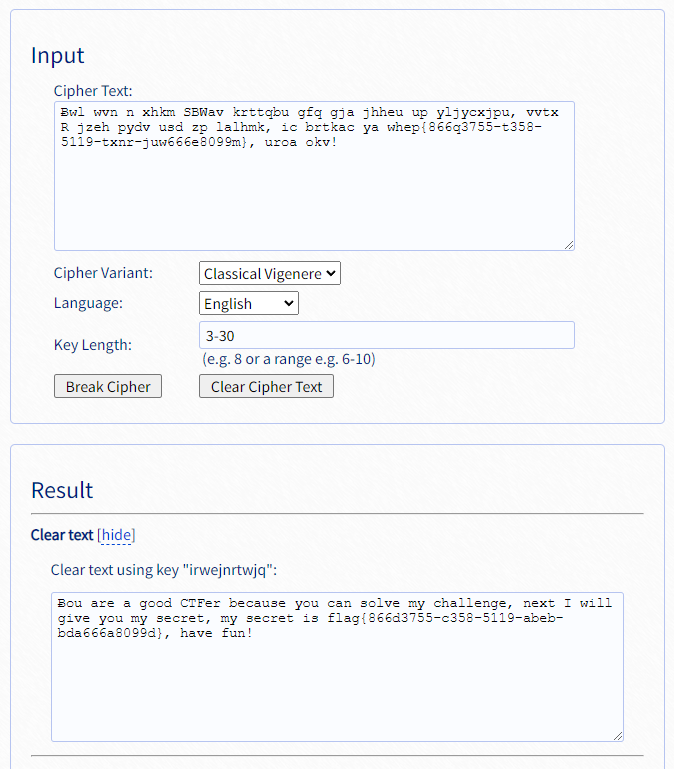

我初步锁定是凯撒密码,凯撒后,没有找到一个flag{}这样格式的,又怀疑是维吉尼亚加密。但是不知道key。

一开始判断是里面的一些各别单词,不断尝试后,任然不行。

直到我知道了一个维吉尼亚秘钥爆破的网站。

Vigenere Solver - www.guballa.de

最后爆破终于出来了。

获得最终flag

flag{866d3755-c358-5119-abeb-bda666a8099d}

4 条评论

厉害啦牛牛牛

厉害了会反编译啊

没没没,这不是反编译哈,反编译是逆向手干的事,比我做的杂项难度高不少。

厉害了|´・ω・)ノ